Khi nhìn sơ qua về thư mục spam trong MDaemon Webmail của tôi gần đây đã nhắc cho tôi về sự cần thiết khi phải liên tục được trang bị kiến thức về vấn đề lừa đảo và thỏa thuận email doanh nghiệp (BEC) . Tôi muốn nói cho bạn biết rằng do đại dịch COVID-19 mà các cuộc tấn công trên mạng gần đây nhằm vào lĩnh vực y tế ngày càng trầm trọng hơn đã xảy ra – nhưng sau đó tôi có thể trở thành kẻ lừa đảo. Chỉ xem qua kho lưu trữ tin tức mới nhất hàng tháng về Bảo mật CNTT của bộ Y tế cho thấy một loạt các vụ lừa đảo, tống tiền, phần mềm độc hại, giả mạo, đánh cắp mật khẩu và rò rỉ dữ liệu khác, cũng như các lỗ hổng từ máy chủ gây ảnh hưởng đến hàng triệu bệnh nhân và các đơn vị tài trợ tài chính – và vấn nạn này thậm chí còn không phải chỉ xảy ra trong vài tháng.

Khi nhìn sơ qua về thư mục spam trong MDaemon Webmail của tôi gần đây đã nhắc cho tôi về sự cần thiết khi phải liên tục được trang bị kiến thức về vấn đề lừa đảo và thỏa thuận email doanh nghiệp (BEC) . Tôi muốn nói cho bạn biết rằng do đại dịch COVID-19 mà các cuộc tấn công trên mạng gần đây nhằm vào lĩnh vực y tế ngày càng trầm trọng hơn đã xảy ra – nhưng sau đó tôi có thể trở thành kẻ lừa đảo. Chỉ xem qua kho lưu trữ tin tức mới nhất hàng tháng về Bảo mật CNTT của bộ Y tế cho thấy một loạt các vụ lừa đảo, tống tiền, phần mềm độc hại, giả mạo, đánh cắp mật khẩu và rò rỉ dữ liệu khác, cũng như các lỗ hổng từ máy chủ gây ảnh hưởng đến hàng triệu bệnh nhân và các đơn vị tài trợ tài chính – và vấn nạn này thậm chí còn không phải chỉ xảy ra trong vài tháng.

Vì các tổ chức y tế đã mất hàng triệu đô la cho những trò gian lận này mà vẫn tiếp tục trở thành nạn nhân mỗi ngày, nên cần phải nhắc lại rằng, dù cho các bộ lọc thư rác và cổng email an toàn luôn tiếp tục được cải thiện, thì không có giải pháp nào hoàn toàn chống nạn lừa đảo được 100%.

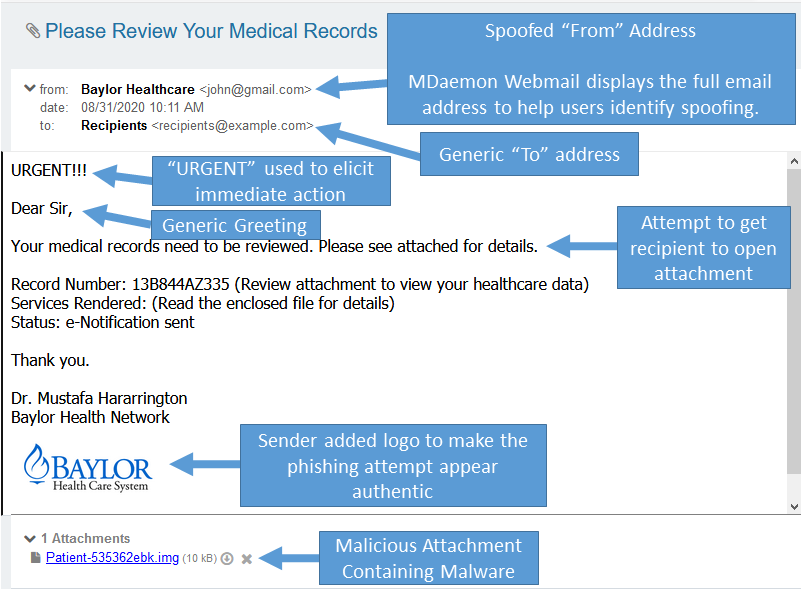

Ví dụ về lừa đảo hôm nay đã được MDaemon scan lai, được xác định là spam và giữ lại trong thư mục spam của tôi để xem xét lại(mặc dù MDaemon cũng có thể được định cấu hình để xóa thư rác thay vì xếp nó vào thư mục spam của người dùng).

Trong trường hợp lần này, kẻ lừa đảo đã sử dụng tên hiển thị giả mạo để làm cho mail trông có vẻ là gửi từ Baylor Healthcare (gần đây đã đổi tên thành Baylor Scott & White). Hầu hết các tổ chức y tế lớn đều có các chính sách liên quan đến quyền riêng tư và liên lạc qua email. Bạn có thể đọc chính sách bảo mật của Baylor Scott & White tại đây trên trang web của họ.

Nhưng đối với hầu hết chúng ta, những người vẫn chưa từng biết đến các chính sách của Baylor, phải biết những gì cần tìm kiếm để không trở thành nạn nhân tiếp theo của các trò gian lận lừa đảo là vô cùng quan trọng.

Qua ví dụ về y tế, tôi đã vạch ra các mục cần chú ý khi xem một email đáng ngờ.

Không có cơ sở y tế nào là quá lớn hoặc quá nhỏ để cần phải trang bị cho nhân viên của mình về hành vi lừa đảo. Chẳng qua chỉ cần một người dùng mở file đính kèm độc hại và giải phóng phần mềm độc hại nguy hiểm là đã đủ để hạ gục toàn bộ mạng lưới y tế.

Hãy tìm hiểu thêm về cách để không trở thành nạn nhân tiếp theo bằng cách xem lại:

10 mẹo nhỏ giúp những nhân viên y tế xác định được email lừa đảo

Biên dịch bởi Thảo Vân – Pacisoft.com